Por Àngela Lleixà i Alsina.

Abogada experta en Nuevas Tecnologías y Sociedad de la Información –#MDDSI il3-UB. Miembro de ENATIC

1. Introducción.

“El Titanic se hunde 4 horas después de haber sido golpeado por un Iceberg[1]”

The New York Times, 15 de abril de 1912

Con este titular, abría su portada The New York Times, uno de los periódicos más importantes del momento. La madrugada de aquel 14 de abril de 1912, el barco más majestuoso e imponente de la era, el Titanic, ante la incredulidad de la sociedad, había sido derrotado por un simple iceberg, poniendo punto y final a su viaje inaugural.

Uno de los motivos por los cuales el mundo se conmocionó e indignó tras el naufragio[2] fue, en parte, por la cantidad de errores que se cometieron esa noche. Errores que una vez analizados por las autoridades, junto con las evidencias correspondientes, acarrearon la necesidad de implementar una serie de importantes mejoras en la seguridad marítima, aún vigentes hoy en día.

Más cercano a nuestro tiempo, en Febrero de 2005, el núcleo financiero de la ciudad de Madrid quedó perturbado por el incendio de la Torre Windsor[3], en ese instante, grandes despachos como Garrigas y auditorías como Deloitte vieron afectada su actividad empresarial; precisamente esta última gracias a que había blindado sus sistemas de seguridad después de los atentados de las Torres Gemelas en septiembre de 2001, pudo continuar su actividad tras un alto de 10 días; no así mismo otras empresas sitas en el mismo edificio, las cuales al carecer de copia de seguridad externa, y por ende, un duplicado de toda su información, se desvanecieron de la noche a la mañana.

Hace apenas unos meses periódicos, noticias y redes sociales nos despertaban con la siguiente información “Una red criminal rusa roba más de 1.200 millones de contraseñas: La trama delictiva viola la seguridad de más de 420.000 páginas web de todo el mundo”[4]; se trataba del robo de datos más grande de toda la era de internet, pero no el único[5] .En este caso, BIG COMPANIES[6], PYMES así como usuarios anónimos fueron víctimas de la usurpación, por parte de una red criminal dedicada a cometer “ciberdelitos” de datos sitos en la nube como contraseñas y e-mails; datos cuya finalidad en una alta probabilidad era venderse en el mercado negro. Pero ¿Cómo puede afectar este hecho a nuestros negocios? ¿Qué consecuencia nos puede conllevar? ¿Hay alguna manera de prevenirlos? ¿Una vez acaecido el hecho, cómo podemos demostrar que se ha producido y/o establecer quién es el responsable? Todas estas preguntas y algunas más, son preguntas que nos pueden abarcar en un momento u otro dentro de nuestra vida corporativa.

Gracias a estos tres ejemplos, aunque acaecidos en diferentes tempos de la historia, podemos establecer un mismo común denominador: a consecuencia de un pequeño incidente, el cual no se entendía como un riesgo o amenaza por parte de la empresa, se produce una gran desgracia.

Hasta ese preciso instante, todas estas empresas, no habían otorgado la importancia que tiene salvaguardar sus activos más preciados; nunca antes se habían percatado de las posibles consecuencias que podían derivar de un simple suceso inimaginable para sus negocios.

Con la aparición de las nuevas tecnologías de la información y la comunicación (TIC)[7], y la puesta al alcance de éstas en la sociedad, el uso tradicional de la información ha dado un vuelco de 360 grados. Mientras no hace mucho, la información estaba al alcance sólo de una minoría, hoy en día, la aparición de Internet, y con ello su Globalización, ha conllevado un acercamiento de ésta hacía miles de millones de ciudadanos.

En la última década, el uso de las nuevas tecnologías se ha introducido masivamente en el día a día de nuestras empresas, como algo habitual, poniendo de relieve la importancia de éstas en el ámbito empresarial. Gracias a las TIC, nuestras compañías se han globalizado, no sólo desde un punto de vista de BIG COMPANY, sino también para todas las PYMES[8], pues gracias a la mundialización han encontrado una salida a sus productos, cada vez más amplio, en un mercado exterior.

Hoy en día, podemos decir que la información[9] ha tomado por fin la relevancia que merecía en el ámbito empresarial, una importancia que nadie le había otorgado hasta ahora, pasando de ser un simple activo a ser el principal, pues a mi entender, sin información no existe negocio.

Actualmente, son muchas las empresas que hacen uso de las TIC dentro del entorno que conocemos como el “cloud computing”[10] también denominado “la nube”. Esto se produce, fundamentalmente, por el coste beneficio[11] que supone para las empresas no acarrear con el gasto que comporta mantener unos servicios e infraestructuras[12] con unas garantías mínimas como las que nos sirve “la nube”: ¿Pero, es seguro el uso del cloud computing para nuestra información?

La constante evolución de las TIC entorno a la nube[13], hace por sí misma, un foco constante de amenazas y riesgos, los cuales han puesto en jaque nuestro activo más importante: la INFORMACIÓN. Información entendida en el sentido más amplio, como datos de clientes, proveedores, patentes, datos financieros, secretos industriales, documentos en relación al descubrimiento fundamentales para nuestra empresa, como el que pudiera ser de aquella molécula que tanto presupuesto se llevó de nuestra empresa… en definitiva, todo nuestro know-how que nos identifica como únicos dentro de nuestro sector empresarial.

Hoy por hoy, nuestras empresas, y por ende, nuestra INFORMACIÓN se encuentra amenazada por la aparición de nuevos delitos (ciberdelitos) acaecidos tras el anonimato que ofrece Internet, como pueden ser “ataques de denegación de servicio” (DoS), “ciberataques”, “malware”, “phising”, “spoofing”, “hacking”, “cracking”, y como no, el más conocido estos días, el “ciberespionaje”, entre otros, son cada vez más habituales en el mundo empresarial de lo que nos pudiéramos imaginar. ¿Qué pasaría si nuestros competidores obtuvieran la información de nuestro nuevo modelo gracias a una vulnerabilidad en nuestros sistemas de información? ¿Qué ocurriría si nuestra página web donde ofrecemos nuestro comercio online se viera afectado por un ataque DoS? ¿Qué sucedería, si como en el caso de la Torre Windsor mi copia de seguridad sita en la “nube” sufriera un ciberataque? ¿Y si ese mismo incendio se hubiera producido en las instalaciones de Amazon (EC2)[14]? ¿Cómo lo podría demostrar?

Es por ello, que nuestra obligación, como responsables de nuestra organización, es velar en la medida de lo posible, por la integridad de nuestro principal activo, la INFORMACIÓN, desde la contratación de proveedores a través del Acuerdo de Nivel de Servicio, hasta el conocimiento de aquellas posibles amenazas o riegos que pudiera afectar nuestro negocio.

2.De la evidencia tradicional a la evidencia digital

A lo largo de la historia, la transmisión de la información ha ido evolucionando desde el papiro hasta los sistemas informáticos, pasando por el papel, tal cual lo conocemos hoy en día. Miles de millones de información generada a lo largo de la historia se han almacenado y perdurado a lo largo del tiempo en ese material, desde el ámbito privado (diarios, cartas, notas…) hasta el ámbito público (crónicas de reyes, conquistas de nuevos mundos, o caída de muros).

En el último siglo, personas tan cercanas como nuestros padres o abuelos, vivieron grandes avances de la humanidad. A lo largo de su vida, vieron el paso de la nada al todo; de comunicarse a través del papel (cartas, periódicos) a la aparición de nuevos elementos que facilitaron el acercamiento a millones de personas; gracias a la radio, el teléfono o la televisión, la vida de muchas personas alrededor del concepto información cambió radicalmente. Con el paso del tiempo esa información, que en un primer momento fue de carácter unidireccional mediante la radio o la televisión, pasó a un carácter bidireccional mediante el teléfono, hasta llegar a un carácter multidireccional o global, gracias a la aparición de la computadora, y más concretamente gracias a Internet y a su World Wide Web[15] (www).

En referencia a la información generada por nuestras empresas, éstas pasaron del mero uso del libro de cuentas en formato papel, a gestionarse de manera electrónica[16]. Actualmente, mediante las nuevas tecnologías, toda información puede ser transferida de punta a punta del mundo, en milésimas de segundo; ganando celeridad en nuestros negocios tanto en ámbito nacional como en ámbito internacional.

Hoy en día, gracias a las TIC hemos conseguido la disponibilidad y temporalidad de la información 7x 24h, 365 días al año, en cualquier lugar del mundo y en el momento que así dispongamos. Así mismo, no debemos perder de vista, que estos beneficios nunca han sido a cambio de nada; pues la utilización de “la nube”, nos dirige hacía una falta de seguridad y control de ésta, acaecida, en cierta manera, por la imposibilidad de conocer fehacientemente, donde residen y quienes pueden acceder exactamente a nuestros datos en cada momento.

Paralelamente al avance de la información, la evidencia tradicional ha evolucionado junto con las nuevas formas de canalización de ésta, dando lugar a la aparición de la evidencia digital. Así, si hace menos de dos décadas, si acaecía un incidente en nuestro negocio, pongamos el caso de robo de información en nuestra empresa, se podía detectar quien había sido por, entre otros aspectos, las huellas dactilares, en la era de las nuevas tecnologías esto es algo más complicado. La falta de transparencia, junto con la falta de control debido a la distribución geográfica, la arquitectura, la multiposesión, la responsabilidad compartida en “la nube” hacen de la evidencia digital en el cloud computing un concepto complejo pero no imposible de abarcar.

Por todo ello, es vital para la buena diligencia de nuestro establecimiento implantar las máximas medidas oportunas entorno a la seguridad de la información para salvaguardar el principal activo de nuestra empresa, así como si fuera el caso, en un futuro, establecer donde se halla la evidencia digital fundamental para nuestro proceso judicial.

3. La evidencia digital y su relación con el cloud computing[17]. ¿Cómo afecta a nuestra empresa?

3.1 Concepto de evidencia digital.

Como bien se ha mencionado, hoy en día, cada vez más son las empresas que utilizan “la nube” como instrumento para trabajar y “salvaguardar” su principal activo: la información. Al igual que en nuestra vida cotidiana, éstas han adoptado las TIC como instrumento para desarrollar con mayor facilidad su actividad empresarial, y por tanto, es cada vez más usual ver empresas que apuestan por el BYOD[18], la venta de sus productos a través de la red, o el almacenamiento de todos sus datos en el cloud computing. ¿Pero que entendemos por la nube? ¿Es tan segura como creemos? ¿Qué sucedería con nuestros datos si un día ésta nos fallara? ¿Quién sería el responsable de dicha perdida y como lo podríamos demostrar ante posibles consecuencias para nuestra empresa?

La rápida evolución que ha sufrido la sociedad en nuestros días gracias a las TIC, ha hecho incrementar la aparición de nuevos delitos relacionados con éstas dentro del ámbito del ciberespacio. La complejidad de estas amenazas y riesgos[19], reside no tanto en los sistemas utilizados para cometerlos, sino en la dificultad que tiene el sistema jurídico para demostrar cómo, cuando, quién y dónde se cometieron estos. Es por ello que, como responsables de nuestras empresas, debemos tener siempre presente el Principio de Intercambio de Edmond Locard [20] el cual nos establece: “siempre que dos objetos entran en contacto transfieren parte del material que incorporan al otro objeto”; la cuestión es saber donde residen aquella trazabilidad que nos aporte claridad, certeza ante una evidencia para presentarla delante un determinado procedimiento judicial. En definitiva, saber donde reside la evidencia digital.

Cuando hablamos de evidencia, una duda que nos puede abarcar es la siguiente ¿Es lo mismo una evidencia que una prueba? algunos autores diferencian entre ambos conceptos, entendiendo evidencia como aquello relevante ante un incidente, mientras que la prueba seria el momento de presentarlo ante un proceso. Es en este último sentido como lo entiende la RAE[21], cuando nos define la evidencia como una “certeza clara y manifiesta de la que no se puede dudar” y posteriormente, nos estipula que una evidencia en el ámbito del derecho no es más que una “prueba determinada de un proceso”. Por otra parte, hay diferentes autores que entienden que una evidencia es lo mismo que una prueba; a mi entender, no hay prueba si no existe una evidencia clara y manifiesta de la cual no se pueda dudar. Pero ¿qué ocurre cuando esta evidencia está en “la nube”?

Son muchos los estudios realizados en relación a “la nube”, mayoritariamente confusos para personas que, como yo misma, no tenemos base de ingeniería informática o de telecomunicaciones; para comprender este concepto, y bajo mi punto de vista, cabe destacar el estudio realizado por Paola Piroddi, profesora asociada de derecho Internacional y de la Unión Europea, de la Universidad de Cagliari (Italia), denominado “Cloud Computing and the law applicable to personal data protección in the European Union” el cual, a mi entender, establece una definición clara y sencilla de lo que se denomina “la nube”. Para ella, el cloud computing se concibe como “un modelo avanzado de la tecnología de la información, basado en la virtualización de los recursos mediante su utilización: hardware, memoria, software, programas y aplicaciones, éstos no residen dentro del ordenador del usuario, sino que se transforman en “maquinas virtuales”[22].

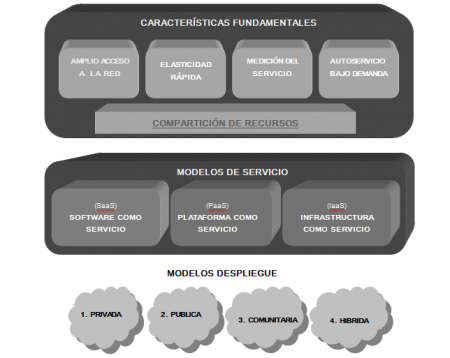

Asimismo, y a mi entender, para una mayor comprensión de este concepto, es recomendable tener presente el esquema que de esta figura, realiza el Instituto Nacional de Estándares y Tecnología del los Estados Unidos (NIST)[23]; pionero en su estudio, el cual nos explica de manera clara y concisa las características fundamentales en relación a los modelos de servicio y despliegue que componen “la nube”.

Actualmente, en relación a la evidencia digital, el país que ha desarrollado con más eficacia el estudio de esta figura ha sido los Estados Unidos de América, el cual mediante su Departamento de Justicia[25] ha creado un grupo denominado “Technical Working Group for the Examinations of Digital Evidence” (TWEDGE), formado por “juristas”[26] de reconocido prestigio en esta materia, cuyo objetivo entre otros es crear una serie de guías[27] para el estudio y proceso de la evidencia digital: desde su recogida y análisis en el escenario del delito, hasta la posterior defensa ante los Tribunales[28].

A tenor de lo analizado, podemos advertir la evidencia digital en “la nube”, como “aquella certeza clara y manifiesta, procedente de un sistema informático o dispositivo digital análogo, que reside en el momento de su adquisición en la esfera del cloud computing, la cual no ha perdido a lo largo de su existencia, su autenticidad e integridad que la caracterizan”[29]

3.2 La evidencia digital entorno a la contratación”[30] de servicios en el cloud computing

El uso de la evidencia digital se ha convertido en los últimos años en una de las figuras más relevantes dentro del mercado anglosajón, es en países como EEUU donde las grandes instituciones estatales, multinacionales, así como aquellas empresas financieras y de inversión, quienes para proteger su negocio, y entre ellos su mayor activo, la información, incorporan en su estructura corporativa la figura del “Forense informático”.[31]

Por contra, no podemos decir lo mismo del viejo continente, donde debido a la complejidad normativa de cada estado o meramente por intereses ajenos a la UE, nos encontramos en la actualidad, con la inexistencia de una legislación unificada acerca de esta figura[32]; inexistencia la cual nos puede acarrear en un futuro, para aquella empresa sita en Europa, una dificultad añadida a la hora de depurar responsabilidades por la pérdida de dicha información de nuestro negocio.

Pero ¿cómo afecta el entorno cloud computing, a la obtención de la evidencia digital de nuestra empresa?

Pongamos el caso de una de las múltiples empresas que ejercen su actividad económica desde nuestro país, como pudiera ser una peluquería, un despacho de un profesional unipersonal, un banco, o una multinacional, como pudieran ser FERROVIAL, MANGO o ZARA.

Todas ellas tienen en común que a lo largo de su vida corporativa, mueven en mayor o menor medida una suma de datos importantes para su empresa: clientes, facturación, pedidos, o incluso patentes, así como demás gestiones habituales en un negocio. Dicha información, podemos establecer, se encuentra mayoritariamente albergada y salvaguardada en dispositivos físicos como ordenadores, libros de cuentas, archivos u otros similares, que dan a nuestra corporación una seguridad de nuestro activo, pero

¿Qué ocurre con la seguridad de dicha información, cuando ésta es desplazada a una infraestructura virtual como es el cloud computing[33]? ¿Cómo nos afecta su uso ante una evidencia digital? ¿Cómo debemos afrontar la contratación de servicios en la nube?

Así bien, mientras podemos establecer que todas ellas, en el uso del cloud computing disfrutan de unas características comunes gracias a la agrupación de los recursos: amplio acceso a la red, elasticidad rápida, autoservicio bajo demanda o medición del servicio[34] ; no podemos decir lo mismo del modelo de despliegue o de servicio.

A grandes rasgos, bien cierto es que todas ellas se nutren de información, aún así no es el mismo modelo de servicio [35]para unas que para otras, debido a que no es lo mismo la información que maneja una persona desde su casa mediante el uso del gmail, el convertidor de pdf, o el uso de redes sociales como facebook o youtube (SaaS); que la información que gestiona un despacho de abogados el cual la puede utilizar través de Google App Engine, (PaaS) o el alojamiento que puede utilizar una multinacional como Amazon en “la nube” mediante su EC2[36] (IaaS).

Junto con éste, hemos de comprender que existen diferentes modelos de despliegue (“nubes”) los cuales, según nuestra necesidad y economía, nos aportará en mayor o menor medida la salvaguarda de nuestro principal activo. No es lo mismo para la protección de nuestros datos y el desarrollo de nuestro negocio, utilizar una “nube” pública (como la que puede utilizar una peluquería, para almacenar sus datos mediante dropbox), que una ”nube” privada (que pudiera utilizar un banco), así como una “nube” comunitaria (como pueden disfrutar ciertos profesionales liberales) o bien de una “nube” hibrida (como disfrutaba hasta hace poco Ferrovial[37]) .

A tenor del modelo de servicio y de modelo de despliegue que elijamos para nuestra corporación, la obtención de una evidencia digital ante un futuro incidente será más o menos factible. No es lo mismo, encontrar una evidencia ante una nube privada, donde nuestra corporación es la propietaria de las instalaciones donde reside ésta, que el recabar una evidencia de una nube pública, como pudieran ser las instalaciones de google, donde el acceso a éstas es mucho más remoto y complejo.

Es por tanto primordial, para la obtención de la evidencia digital, que nosotros, como responsables de nuestra corporación, ante la contratación de nuestra empresa de servicios en el cloud computing, evaluemos correctamente: cuál es el mejor modelo de despliegue y servicio que se adecua a nuestra corporación, cuáles son aquellas partes que debemos tener presente ante nuestra relación “empresa-cloud computing” y su responsabilidad, así como cuáles son aquellas problemáticas que debemos tener presentes, y que residen en la nube, para poder salvaguardar mejor nuestra información, y per se, nuestra corporación[38].

3.2.1 Contratación de servicios en el cloud computing ¿Cómo salvaguardar nuestra evidencia digital ante futuros riesgos?

Como bien se ha establecido en el viejo continente, no existe ningún tipo de regulación específica entorno a la figura de la evidencia digital, es por tanto, nuestra obligación como responsables de la corporación, resolver dicho “nicho” gracias a una diligente contratación.

Hoy en día, en España, el contrato que debemos utilizar por parte de nuestra empresa con el proveedor, es aquel denominado “de prestación de servicios”. En él, se deben reflejar todos aquellos requisitos y garantías estipulados en el art. 12 de nuestra LOPD[39].

Este contrato puede realizarse por adhesión o negociado. ¿Qué quiere decir esto? muy fácil, en el contrato de adhesión, es el proveedor quien establece las condiciones en las que se deben llevar a cabo dicho contrato, y el cliente (nosotros) sólo tenemos la posibilidad de aceptar o renunciar; no cabe decir, que en este supuesto, existe claramente un grave desequilibrio entre las partes (en este tipo de contratos entran todos aquellos contratos que se realizan vía online, ejemplo cuando contratas algún producto de Google). Por otra parte, el contrato negociado, ambas partes pueden pactar la manera en que se debe llevar a cabo el servicio contratado, así como todas sus característica insertas en él (este tipo de contrato son más habituales cuando tienes un trato más cercano con el proveedor, ejemplo cuando haces uso de la “nube” privada donde tú eres el propietario).

Debido a la relación de múltiples partes que podemos encontrar ante un contrato de prestación de servicios en el ámbito que nos abarca, es substancial establecer cuáles serán las partes, sus responsabilidades, así como la jurisdicción a la cual nos vinculamos ante un posible caso de conflicto entre las partes[40].

¿Cuáles son estas múltiples partes? Ante ésta idea, son sólo algunos los autores quienes se han arriesgado a establecer una serie de actores o participantes en la esfera de “la nube”, así pues, uno de ellos fue Horwitz et al en 2010, quien estableció como partes en una relación contractual en la esfera del cloud computing tres sujetos: el usuario final, el gestor de los negocios (como el responsable global de los datos o servicios que residen en la nube) y el proveedor de servicios de la nube (responsables de los activos y del mantenimiento de las TIC)[41].

A mi entender, las partes fundamentales [42] deben ser siempre simples y concisas, basándonos en aquellos que participan directamente de nuestra relación contractual, básicamente:

- El Cliente/ Usuario (quien contrata).

- El Proveedor Del Servicio (quien presta el servicio).

A la par, debemos tener presente que éste último puede subcontratar a un Tercero[43] para la prestación de servicio contratado. Cuya contratación puede llevarse a cabo porque: a) el proveedor nos ha preguntado directamente; b) lo hemos pactado en el contrato que queremos ese tercero; o c) en el contrato le hemos dado poderes directamente al proveedor para que subcontrate, lo cual da a lugar a que no lo conozcamos directamente, y por consecuencia, no conozcamos las garantías de seguridad con las que trate nuestros datos.

Todos ellos, cliente, proveedor de servicios y tercero, deben avalar las siguientes garantías[44] para salvaguardar nuestro principal activo:

“- La identificación de los servicios y la empresa a subcontratar, informando de ello al cliente (incluso en el país en el que se desarrolla sus servicios si están previstas transferencias internacionales de datos)

– El cliente puede tomar decisiones como consecuencia de la intervención del subcontratista.

– La celebración del contrato entre el prestador de servicios de cloud computing y los subcontratistas deberán aportar garantías equivalentes a las incluidas en el contrato con el cliente.”

Atendiendo a lo regulado en el art 12 de la LOPD, se encomienda a su vez como medida de seguridad para la empresa, pactar con el proveedor un anexo denominado Acuerdo De Nivel De Servicio[45] (o Service Level Agreement). En este anexo se debe incluir, la respuesta por parte del proveedor/es ante un incidente, la responsabilidad de cada uno, junto a todos aquellos aspectos[46] que consideremos importantes, para llevar a cabo de manera diligente y segura nuestro negocio. Es transcendental, que este acuerdo se adhiera a nuestro contrato, pues si no se dice nada, quedará a sabiendas de la voluntad del proveedor o peor aún de un tercer desconocido[47].

Una mala concreción de éstas, puede conllevar a la imposibilidad en un futuro, de encontrar la evidencia digital necesaria, para dilucidar responsabilidades, y en consecuencia, la imposibilidad de percepción de una indemnización por daños y perjuicios ante posibles pérdidas económicas que devinieran, por ejemplo, a causa del menoscabo de nuestros datos albergados en “la nube”, haciendo incluso desaparecer nuestro negocio, por no poder abarcar dichas pérdidas.

4. Problemáticas en relación a la figura de la evidencia digital. Riesgos y amenazas en el cloud computing.

Desde el ámbito privado hasta el ámbito público de nuestro negocio, hoy en día el uso de “la nube” se ha convertido en indispensable para realizar todo tipo de gestiones en nuestra vida cotidiana. Como responsables de nuestra organización tenemos la obligación de velar por la confidencialidad, integridad y perdurabilidad [48] de nuestra información ante cualquier incidente que se produzca tanto dentro como fuera del cloud computing.

Hechos como el hundimiento del Titanic, el incendio de la Torre Windsor, o el masivo robo de datos acaecido tan solo hace unos meses a nivel mundial, nos hacen abrir los ojos ante las posibles amenazas que puede sufrir nuestra empresa. ¿Cuántos de nosotros, en este preciso instante, podríamos identificar donde se encuentra exactamente la información que utilizamos, elaboramos y almacenamos en la red a lo largo del día? Supongo que muy pocos, ya os puedo asegurar que yo no. El carácter volátil, y el desconocimiento de donde reside exactamente ésta, comportan por sí mismo una falta de control y transparencia por nuestra parte, de nuestros datos. Pero ¿de qué manera afectan estas amenazas y riesgos, a la búsqueda de una posible evidencia digital sita en el cloud computing, por parte de nuestra empresa?

Para responder esta pregunta debemos tener presente, como responsables, dos aspectos fundamentales que nos pueden beneficiar para la obtención de la evidencia digital necesaria:

- ¿Cuáles son las problemáticas que acaecen entorno a la evidencia digital en el cloud computing?

- ¿Cuáles son las amenazas y riesgos que pueden acaecer ante nuestra empresa?

Según un estudio realizado por CSA denominado Cloud Compliance Report: Capitulo Español de Cloud Security Alliance, existen 4 tipos de problemáticas entorno a la ubicación de la evidencia digital en el cloud computing:

- Pérdida parcial o total del control de nuestros datos, debido a la distribución geográfica, [49] [50]

- Dificultad para establecer la responsabilidad de cada uno de los actores que se deriva la contratación en la nube.[51]

- Dificultad de realizar copia bit a bit de un disco duro sito en una infraestructura, plataforma o software que reside en la nube, pues estos servicios se comparten con multitud de usuarios, de cualquier lugar del mundo [52]

- Así como, la dificultad para acreditar la integridad y autenticidad de la evidencia debido a la complejidad de la arquitectura del cloud computing[53]

![Esquema del Cloud Security Alliance. La problemática de las evidencias en el entorno del cloud computing [54].](https://www.eljurista.eu/wp-content/uploads/2015/06/IMG-2-e1433197577835.png)

Como bien se ha dicho, junto con la problemática entorno a la evidencia digital en la nube, debemos resolver cuáles son aquellas amenazas y riesgos que puedan sufrir nuestras empresas en el entorno del cloud computing. Pero, para empezar, debemos abordar una duda primordial ¿qué se entiende por amenaza? Según el CSA, es aquella “causa potencial de un incidente que pueda causar daños en la información hospedada y procesada en ese entorno, o a algún elemento o conjunto de ellos que conforman el servicio”[55].

Especificar un numerus clausus de amenazas y riesgos en el cloud computing, como se puede imaginar uno, es bastante difícil, por no decir imposible. Esta dificultad reside fundamentalmente en la complejidad de la arquitectura de “la nube” y el continuo avance que sufre ésta día a día; así pues, lo que hoy puede ser una amenaza, mañana puede que no exista; y per se, la evidencia que hoy podamos encontrar, quien sabe si mañana exista.

El conocer en qué contextos y qué causas se originan, nos puede ayudar a comprender su complejidad, así como ahondar como afecta estos a nuestra evidencia digital. Cuando hablamos de contextos[56], comprendemos aquellos ámbitos donde se produce una amenaza, estos son básicamente tres: Económico – Empresarial[57], Social[58], Político[59] .

Pero ¿cuáles son las causas por las que se originan? ¿Son las mismas en todos los contextos? Si bien no podemos decir a ciencia cierta que no existan más causas, si podemos decir que existen unas causas comunes en todos ellos: fallos técnico o del sistema, ciberdelitos[60], usuarios negligentes[61] y/o usuarios maliciosos[62].

Cuando hablamos de ciberdelitos, el autor Fernando MIRÓ LLINARES en su libro “El cibercrimen, Fenómenos y criminología de la delincuencia en el ciberespacio”, establece una distinción, entre los ciberataques puros y ciberataques de réplica.

Para él, el ciberataque puro, concibe aquellos delitos (amenazas) de nueva generación, los cuáles han surgido con la aparición de las nueva tecnologías y estos sólo se pueden llevar a cabo a través de la Red (ej. Hacking, el adware, el malware, el ataque DoS…) mientras que el ciberataque de réplica, son aquellos delitos que se reproducen vía internet, pero que anteriormente ya existían (ej. el ciberfraude, el ciberblanqueo).

Hoy en día, tal y como explica Asier Martinez en su artículo[63] publicado el mes de junio de 2014 en INTECO, cada vez son más los incidentes que suceden alrededor de la seguridad de la información en nuestras empresas producidos: robo de información, fraude malware, accesos no autorizados, uso inapropiado de recursos, propiedad intelectual, denegación de servicio o extorsión, se encuentran en el “top ten” de las amenazas[64] para nuestras empresas. ¿Pero son estas las únicas amenazas que podemos sufrir? Pues no.

Entidades como INTECO o CSA han establecido, en sus diferentes estudios, enumeraciones de amenazas que pueden sufrir nuestras empresas[65], entre otras:

- Bloqueo del proveedor[66]

- Pérdida de Gobierno[67]

- Incumplimientos Normativos[68]

- Pérdida de reputación a causa de actividades de “vecinos”[69]

- Contratación del proveedor cloud[70]

- Fallo o cierre del proveedor[71]

- Fallos en la cadena de suministro[72]

- Agotamiento de recursos[73]

- Pérdida o fuga de datos[74]

- Denegación de servicio distribuida (DDoS)[75]

- Secuestro de servicio o cuenta[76]

- Fallos del aislamiento de servicios[77]

- Uso indebido y nefasto del cloud computing[78]

- Interfaces y API’s inseguras[79]

- Perfil de riesgo desconocido[80]

- Aspectos de la tecnología compartida[81]

Juntamente con estas amenazas no debemos olvidar, la más importante, a mi entender, por depender de nosotros mismos, me refiero al usuario negligente. The Guardian ya lo especificó así en su artículo “Carry on leaking: when coroprate security goes really, really wrong”[82] publicado el pasado mes de abril de 2014, donde relató que el mayor número de amenazas que sufrían nuestras empresas no venían del exterior de éstas, sino de su interior, básicamente a causa de errores absurdos cometidos por desinformación digital de sus empleados.

Todos y cada uno de ellos, son claros ejemplos de riesgos y amenazas en “la nube” que pueden dificultar la obtención de la evidencia digital. Es por tanto indispensable como empresa, antes de contratar cualquier servicio[83] en el cloud computing, evaluemos correctamente aquellos factores[84] que pudieran entorpecer la continuidad de nuestra actividad empresarial, estipulemos de manera clara, simple y sencilla aquellas responsabilidades que corresponden a cada actor[85], así como estipulemos un ciclo PDCA[86] , todo ello, para salvaguardar tanto nuestro principal activo ante incidentes venideros, como nuestra evidencia digital.

5. Conclusiones[87]

El inicio del siglo XXI ha comportado para nuestra sociedad, todo una revolución entorno al uso de la INFORMACIÓN, gracias a la aparición en nuestras vidas de las nuevas tecnologías de la sociedad de la información y la comunicación, denominadas TIC.

Al igual que en nuestra vida cotidiana, cada vez son más las empresas, tanto PYMES como BIG COMPANIES que apuestan por el uso de las TIC tanto dentro como fuera de nuestras organizaciones, así pues cada vez es más frecuente observar el uso del BYOD, la venta de nuestros productos online o el almacenamiento de toda nuestra información en servidores sitos en el cloud computing ¿Pero es seguro este uso de “la nube” para nuestras empresas?

Así pues, si hace apenas un siglo un iceberg pudo derrotar al barco más majestuoso de la historia, el Titanic, ¿qué no puede derrotar hoy en día nuestra empresa? fallos técnicos, ciberdelitos, o usuarios maliciosos y negligentes se encuentran hoy en día a la cabeza de las mayores amenazas para nuestra empresa. Es nuestro deber, como responsables de nuestra corporación, velar en la medida de lo posible, por la confidencialidad, integridad y perdurabilidad de nuestro principal activo: la información; pues sin información corremos el riesgo de perder la continuidad de nuestro negocio.

¿Qué ocurriría si nuestra empresa sufriera la perdida de nuestra mejor patente, a causa de ciberespionaje de nuestra competencia? ¿Y si la persona que alberga nuestros datos los perdiera de manera voluntaria o involuntaria todos los datos de nuestros clientes? ¿Cómo podríamos demostrar, cómo, quién, cuándo y dónde se produjo dicho incidente? Las TIC nos han traído celeridad y globalización, pero también nuevas amenazas y riesgos entorno a ellos, así como la complejidad en la obtención de la evidencia digital en el cloud computing, pues a consecuencia de la virtualización del cloud computing, la evidencia que hoy puede existir, mañana no. Pero ¿qué se entiende por evidencia digital en la nube? ¿Cómo nos podemos poner mayor diligencia como empresa ante esta figura?

Por evidencia digital en “la nube”, entendemos “aquella certeza clara y manifiesta, procedente de un sistema informático o dispositivo digital análogo, que reside en el momento de su adquisición en la esfera del cloud computing, la cual no ha perdido a lo largo de su existencia, su autenticidad e integridad que la caracterizan”[88]

En la actualidad, es el mercado anglosajón donde cada vez más, instituciones gubernamentales o grandes multinacionales, como empresas financieras y de inversión, dan un valor fundamental a la evidencia digital para salvaguardar sus negocios en frente las posibles amenazas que acontece el entorno de “la nube”; es por ello que en sus estructuras corporativas ya incorporan la figura del “Forense Informático”. Pero ¿qué ocurre en Europa? Debido a la falta de legislación entorno a la evidencia digital, debemos ser nosotros, como responsables, quien velemos por la integridad y autenticidad de ésta ante la contratación de nuestra empresa de servicios en la nube, y por ello deberemos:

- Evaluar y analizar qué tipo de información gestionaremos a través de “la nube”

- Evaluar y analizar el modelo de servicio (“SPI”) y despliegue (Privada, Pública, Hibrida o Comunitaria) en el entorno del clou computing que mejor se adecue a nuestras necesidades empresariales.

- Evaluar y analizar cómo afectan las problemáticas entorno a la evidencia digital (distribución geográfica, arquitectura, multiposesión y responsabilidad compartida), así como aquellas amenazas y riesgos que puedan entorpecer la continuidad de nuestra actividad económica en un futuro.

- Concretar de manera clara y sencilla en el contrato de prestación de servicios: quienes son las partes, cuáles son sus responsabilidades, concreción e inclusión de clausulas para la máxima seguridad de nuestros datos (como pudieran ser ANS, PLA) así como establecer la legislación vinculante a éste.

- Establecer formación continua a nuestra plantilla de aquellos riesgos o amenazas que pudieran afectar a nuestras infraestructuras. Igualmente se recomienda establecer un PDCA, así como la figura de un “Forense Informático” para evaluar y prevenir de posibles riesgos a lo largo de nuestra actividad económica.

La rápida evolución de las TIC junto con la aparición de nuevos riegos y amenazas, así como la falta de legislación unificada, conlleva para nuestras empresas nuevos elementos que dificultan el control y transparencia de nuestro principal activo; es por ello que ante la contratación de “la nube” como medio para canalizar y albergar con plena seguridad nuestro principal activo por parte de nuestra empresa, debemos tener presentes, como responsables de ésta, todos aquellos problemas que puedan acaecer como incidente en un futuro dificultando la continuidad de éste. Recordemos, que a consecuencia de un pequeño incidente, el cual no se entiende como un riesgo o amenaza por parte de nuestra empresa, podemos sufrir la mayor desgracia, nuestra desaparición.

Es por ello, que mientras mejor conozcamos aquellos factores de riesgo que puedan entorpecer la continuidad de nuestra empresa, mejor nos podremos prevenir. Mientras mejor conozcamos donde se puede albergar aquella evidencia digital derivada de un incidente en “la nube”, mayor seguridad tendrá nuestra empresa para depurar responsabilidad ante un procedimiento judicial.

En conclusión, el conocimiento de la evidencia digital en el cloud computing, nos aportará seguridad y continuidad a nuestra actividad empresarial ante cualquier amenaza o riesgo, pero ante todo, como bien es sabido… “MÁS VALE PREVENIR QUE CURAR”.

Notas a pie de página.

[1]Véase. “Titanic sinks four hours alter hitting iceberg; 866 rescue by Carpathia, probably 1250 persih; is may safe Mrs Astor maybe noted the names missing” The New York Times, 15 de abril de 1912.

[2]Información extraída de Wikipedia.

[3]Véase “El incendio de la Torre Windsor perturba una parte del corazón financiero de Madrid” Euronews, 14 febrero 2005

[4]Véase noticia del periódico el País del 22 de mayo de 2014, escrita por Rosa Jiménez Cano.

[5]Hechos como estos han acaecido con frecuencia estos últimos años, como el ocurrido en junio de 2013 cuando “Un fallo de Facebook expuso teléfonos y mails de 6 millones de usuarios. Una brecha de seguridad hizo que mediante una aplicación se pudiesen descargar datos de otros” (el País, 22 de junio de 2013) o la noticia publicada por el País el pasado 22 de mayo de 2014 cuando “145 millones de registros, afectados por el robo de datos en eBay; es el segundo mayor ataque en la historia del comercio de Estados Unidos .

[6]Entendida como Grandes Multinacionales (Google, Amazon, Microsoft, eBay, Samsung…)

[7]Se entiende el concepto TIC como las Tecnología de la Información y Comunicación. Así mismo, a lo largo del estudio se utiliza como sinónimo de nuevas tecnologías o IT (Information Technology).

[8]PYME: Pequeña y mediana empresa.

[9]Entendido como un concepto amplio, integrando diferentes tipos de información que podemos encontrar en una empresa, datos personales (entre ellos datos de los trabajadores, clientes, proveedores y demás) así como datos empresariales (fiscalidad, escrituras, patentes…).

[10]Según establece el NIST (National Institute Standard of Technology) de los USA, se entiende por Cloud Computing “un modelo para habilitar acceso conveniente por demanda a un conjunto compartido de recursos computacionales configurables, por ejemplo, redes, servidores, almacenamiento, aplicaciones y servicios, que pueden ser rápidamente aprovisionados y liberados con un esfuerzo mínimo de administración o de interacción con el proveedor de servicios. Este modelo de nube promueve la disponibilidad y está compuesto por cinco características esenciales, tres modelos de servicio y cuatro modelos de despliegue” Asimismo, se aprovecha esta referencia para especificar que a lo largo de este estudio se combinaran ambos conceptos Cloud Computing y “la nube” como sinónimos.

[11]Económicos (Costes más bajos para nuestra organización); Rapidez y facilidad (Inmediatez en la obtención de los productos contratados, nuestra empresa puede trabajar con mayor diligencia, economizando nuestros recursos empresariales); Almacenamiento creciente (Capacidad de adaptarse, como usuarios, podemos contratar el servicio a medida que lo necesitemos); Automatización de las aplicaciones (No nos debemos preocupar en su instalación y mantenimiento; Mejora de la movilidad (Con la accesibilidad, podemos trabajar con nuestros datos en cualquier lugar del mundo a cualquier hora del día. (7×24)); Foco en el core de nuestra empresa (nuestra empresa se preocupan menos por la infraestructura de la TIC, y puede rentabilizar su productividad).

[12]Servicios e infraestructuras, como IaaS (Infraestructure as a service), SaaS (Software as a service), o PaaS (Platform as a service) que pone a disposición la nube para nuestra empresa, conceptos que se detallan más adelante.

[13]Recordemos que alrededor de la nube se mueve lo que conocemos por BIG DATA, entendido este concepto como la manipulación de una cantidad de millones de datos que se mueven alrededor del mundo de internet.

[14]EC2 (Elastic Cloud Computing), es un servicio de infraestructura en la nube puesta a disposición por la empresa Amazon.

[15]También conocido como Red Informática Mundial y el cual se accede a través de INTERNET. Creado en 1989 por el inglés Tim Berners-Lee juntamente con el belga Robert Cailliau en Ginebra, Suiza, y publicado en 1992. Se trata de un “sistema de distribución de información basado en hipertexto o hipermedios enlazados y accesibles a través de Internet (Ref. ECCE -European Certificate on Cybercrime and Electronic Evidence, “SYLLABUS: Cybercrime and Electronic Evidence” 2009, JOYANES AGUILAR, Luis Computación en la nube, estrategias del cloud computing en las empresas. Ed. Alfaomega Grupo Editor. 2013 juntamente con la definición que establece la página web Wikipedia: acerca del world wide web).

[16]Informática, entendida como la utilización de sistemas informáticos, mediante diferentes dispositivos y en los cuales se puede guardar y gestionar todo tipo de información (datos personales, cuentas, pagos de facturas…)

[17]Debido a la gran cantidad de artículos referidos a la figura del cloud computing, el presente artículo sólo hará mención de ellos. Para más información recomendamos al lector entre otros la página de INTECO(www.inteco.es) o el NIST (www.nist.gov).

[18]Entendida como “Tráete tu propio dispositivo” (“Bring your own device”). La empresa te aporta el espacio para desarrollar la actividad económica, pero es el mismo trabajador quien aporta el material para llevarla a cabo como pudieran ser laptops o smartphones entre otros.

[19]Véase 4º apartado de este artículo.

[20]Edmond Locard (1877-1966) criminalista francés, pionero de esta ciencia, de él es la creación del principio de intercambio. Wikipedia.org // LLAUDET, Enric Derecho de empresa y de las personas en el entorno digital: Soporte tecnológico a la Prueba Digital, // MARTINEZ, Asier, “RFC 3227 – Directrices para la recopilación de evidencias y su almacenamiento” publicado en INTECO el 18 de junio de 2014

[21]Real Academia de la Lengua Española.

[22]PIRODDI, Paola. Could computing and the law applicable to personal data protection in the European Union, pág. 1 I Brief Introduction to cloud computing.: “”Cloud Computing“ is an advance information technology model, based on virtualization of resources from their utilization: hardware, memory, software, programs and applications are not resident inside the end user’s computers, but are “ virtual machines”

[23]La definición oficial de este concepto viene determinada por el US National Intitute of Standars amd Technology (NIST) quien establece “cloud computing is a model for enabling ubiquitous, convenient, on-demand network access to share pool configurable computing resources ( e.g. Networks, servers, storage, applications, and service ) that can be rapidly provisioned and release with the minimal management effort or service provider interaction”. PIRODDI, Paola. Could computing and the law applicable to personal data protection in the European Union, pág. 2. I Brief Introduction to cloud computing.

[24]Véase Guías de seguridad de Áreas críticas en el cloud computing v3.0, Cloud Security Alliance, 2011. pág. 27 y ss. 1.6 Modelos de implementación de Cloud.

[25]US. Departament of Justice. Office of Justice Programs. National Institute of Justice (NIJ)

[26]Véase “Practictioners”_ US Departament of justice_ Office of Justice Programs_Nationals Institute of Justice (NIJ) _ Special Report: Forensic Examination of Digital Evidence: A guide for a Law Enforcement_Foreword.

[27]Guías que proporcionan recomendaciones en ningún caso tiene fuerza de ley. Así mismo dichas guías van dirigidas a: 1) Como usar la alta tecnología para investigar; 2) Investigación de los crímenes producidos por altas tecnologías; 3) Crear una unidad forense en relación a la Evidencia Digital; 4) Presentar la Evidencia Digital ante un Tribunal.

[28]Entre ellas cabe destacar “Electronic Crime Guide Scence Investigation: A Guide for the First Responders” (NIJ), 2 Ed 2008.

[29]Definición elaboración propia.

[30]Véase ejemplo contrato prestación de servicio, subordinado a arbitraje internacional en www.aeade.org, asimismo puede encontrase ejemplo de contrato de prestación de servicios en la página de INTECO.

[31]Entendido, como aquella persona que mediante la metodología denominada “Forensic Readiness” trata de prevenir los incidentes en una organización antes de que estos sucedan. Para ello, según el autor Robert Rowlingson en su artículo “A ten step process for the forensic readness” publicado por el International Journal of Digital Evidence Winter 2004, volume 2, Issue 3, para una correcta aplicación de dicha metodología es fundamental tener presente las 10 pautas: “1) Definir los diferentes escenarios que requiere la evidencia digital; 2) Identificar los tipos y fuentes de evidencia, 3) Establecer requisitos de la evidencia; 4) Establecer capacidad de seguridad acerca de la admisión de una evidencia, en un posterior proceso; 5) Establece una política en relación a la evidencia; 6) Tener un control de los mayores incidentes; 7) Identificar circunstancias entera/formal de la investigación; 8) Formar a los trabajadores ante posibles incidentes; 9) Documentar incidentes e impacto en la base de la evidencia; 10) Revisar la normativa legal para facilitar la acción en respuesta de un incidente”.

[32]Bien cierto es que empresas privadas como Cybex, The Digital Forensic Company han creado con el soporte financiero de la Comisión Europea El Certificado Europeo en Cibercrimen y Evidencia Digital (European Certificate on Cybercrime and Electronic Evidence)

[33]Ejemplo gmail, Dropbox o wetransfer entre otros.

[34]Entendidos asimismo como: flexibilidad (7×24), homogeneidad, distribución geográfica, virtualización, orientación de servicio, escalado masivo, software a bajo coste, así como seguridad avanzada, entre otros

[35]También conocido como “modelo SPI”: Software as a Service (SaaS), Platform as a Service (PaaS) e Instrastructure as a Service (IaaS). Véase PIRODDI, Paola, Could computing and the law applicable to personal data protection in the European Union, Paola Piroddi, I Brief Introduction to cloud computing. Pág. 3

[36]Elastic Cloud Compting de Amazon. Para más información (www.aws.amazon.com)

[37]Quien firmó un acuerdo con Microsoft para externalizar ciertos servicios de la empresa (“correo, calendario y colaboración”). Véase JOYANES AGUILAR, Luis Computación en la nube, estrategias del cloud computing en las empresas. Ed. Alfaomega Grupo Editor – MARCOMBO SA. 2013 pág. 80.

[38] Ante un mejor conocimiento de todos estos conceptos, mayor retorno de inversión tendremos (ROI).

[39] Véase la página INTECO en relación a los consejos que aporta a las empresas para la contratación de servicios de ésta.

[40]Debemos tener presente, si nos acogemos a la legislación nacional o internacional, asimismo como o si nos decidimos por arbitraje o un procedimiento judicial tradicional. Así mismo, cabe recordar que ante laudo arbitral no cabe la interposición posteriormente de recurso alguno.

[41]JOYANES AGUILAR, Luis Computación en la nube, estrategias del cloud computing en las empresas. Ed. Alfaomega Grupo Editor – MARCOMBO SA. 2013 pág. 14.

[42]Esta misma distinción que hago yo, la hace la Agencia Española de Protección de Datos. Véase la Guía para clientes que contraten servicios de Cloud Computing. 2013

[43]La existencia o no la deberemos tener presente si ocurre un incidente, ya que este puede haber ocurrido en sus instalaciones o bien porque debamos pedir su “ayuda” en el momento del análisis forense. No confundir el TERCERO (subcontratista) con el TERCERO DE CONFIANZA (Notario) dentro del procedimiento de análisis forense.

[44] Al establecerse dicha relación contractual dentro del ámbito de la nube, la Agencia Española de Protección de Datos (AEPD) establece que dichas garantías exigibles podrán modularse para adaptarse la regulación de la LOPD española. Se establecen en la LOPD y así lo remarca la AEPD en su Guía de Orientaciones para prestadores de servicios del cloud computing. 2013

[45]Véase modelo de Contrato SLA en la página de INTECO

[46]Dichos aspectos se establecen detalladamente en el Acuerdo de Nivel de Servicio y otras cláusulas contractuales (como pudiera ser el Acuerdo de Nivel de Privacidad -PLA )

[47]En este aspecto la complejidad reside en muchos aspectos, tal y como los catedráticos en derecho internacional privado de la UAB Rafael Arenas y Lidia Santos establecen que existen 2 tipos de problemas: 1º La facilidad o no de pactar un anexo, muchas veces cuando contratamos un servicio en la nube lo hacemos mediante la red, con la imposibilidad de pactar nada con el proveedor, y 2º La rapidez con la que avanza la nueva tecnología podría dar a lugar que aquello que hemos pactado en un primer contrato quedase obsoleto antes de la finalización de este. En este último caso, el profesor Arenas, propuso la creación de un cuerpo de auditores especializados en Forensic Readiness que vigilen por el cumplimiento de los estándares internacionales en relación a las posibles incidencias que puedan ocurrir en su servicio en un futuro. Bien cierto es en este aspecto, la necesidad de revisar periódicamente los acuerdos establecidos en el contrato de prestación de servicios por ambas partes. Esta periodicidad se establece debido al rápido progreso de las nuevas tecnologías.

[48]La confidencialidad, integridad y la perdurabilidad se considera tres de las características fundamentales de la información en nuestros días, esto nos conlleva a que dicha información no ha sido alterada por un tercero en cualquier momento. En referencia con la información, así mismo deberemos tener en cuenta los principios rectores de la seguridad de ésta: disponibilidad, acceso, integridad, autenticidad, confidencialidad, conservación de los datos (en el tiempo).

[49]Entendida como la dificultad para concretar su situación geográfica. De la misma manera que la evidencia tradicional cuando acaece un incidente podemos ir al lugar del hecho, comprobar los indicios y evidencias existentes, en el mundo de la nube resulta algo más complejo, debido al desconocimiento de donde se albergan los datos relevantes, en el momento concreto de suceder el incidente.

[50]Es importante por ello, bajo mi punto de vista, acordar en la medida de lo posible establecer dentro del contrato, mediante un Acuerdo de Nivel de Servicio (ANS), como se procederá a la trazabilidad de éstos, en relación a futuros incidentes que puedan sobrevenir a nuestra empresa.

[51]Debido a los múltiples actores que se pueden dar en la contratación de un modelo de servicio de la nube, nos podemos encontrar con la complejidad de resolver una responsabilidad compartida, es por ello que desde mi punto de vista es esencial establecer detalladamente: quienes son las partes, cual es el modelo de servicio y de despliegue que se utilizará; cual es la respuesta que se dará ante un incidente, así como el protocolo a seguir para acceder, correctamente, a los recursos requeridos para iniciar una investigación.

[52]Debido a la multiposesión, en el caso que sucediera un incidente, la posibilidad que el proveedor nos dejara adquirir una copia de en sus instalaciones, seria ínfima, debido a la existencia de una posibilidad de vulnerar de manera directa e indirecta los derechos de un tercer usuario.

[53]Complejidad que deriva de su arquitectura entendida ésta como: infraestructuras, plataformas, servicio en la nube; secretismo en referencia donde se encuentran las bases de los proveedores; conjuntamente con la ausencia de protocolos homologados para proceder al Forensic Readiness (obtención, conservación y análisis de las evidencias digitales)

[54]Esquema extraído del documento Cloud Compliance Report: Capítulo Español de Cloud Security Alliance.

[55]Véase des144_Cloud_Compliance Report CSA-ES_v.1. 0, pág 78

[56]En este presente artículo, nos basaremos únicamente en el contexto Económico- Empresarial, dejando el contexto Social o Político para otros autores.

[57]Cuya finalidad es económica.

[58] En la web 2.0, como aquel que tiene la finalidad del desarrollo de la personalidad en el ciberespacio, mediante el uso de redes sociales (ej. ciberbulling).

[59]Como aquel que tiene por finalidad ir contra Gobiernos (ej. ciberterrorismo)

[60] MIRÓ LLINARES, Fernando: “El cibercrimen, Fenómenos y criminología de la delincuencia en el ciberespacio”, Ed. Marcial Pons, Colección Derecho Penal y Criminología. 2012,/ LITTLEJOHN SHINDER, Debra “ Prevención y detección de delitos informáticos” Ed. Anaya 2002.,así como el glosario que ofrece la página de INTECO http://www.inteco.es/Formacion/Amenazas/

[61]Entendido como aquel que se produce involuntariamente (Ej. Por no formar correctamente a un trabajador)

[62]Al contrario que el usuario negligente, en relación al usuario malicioso, hay una clara voluntad de cometer un daño, normalmente se produce por un insider (Ej. un trabajador enfadado con su empresa)

[63]Véase Martinez, Asiel, “RFC 3227 – Directrices para la recopilación de evidencias y su almacenamiento” publicado por INTECO el 18 de junio de 2014.

[64] Para más información véase CSA des144_Cloud_Compliance Report CSA-ES_v.1. 0,

[65] Véase CSA, anexos I y II Cloud Compliance Report, Capitulo Español del Cloud Security Alliance.

[66] Aunque no es una amenaza exclusiva de entornos de computación en la nube, si que tiene una especial relevancia, ya que esta conllevar una pérdida temporal de nuestros datos, con las consecuencias económicas que puede comportar.

[67]Constituye una amenaza de mayor incidencia para las organizaciones, con respecto del modelo tradicional, pues cedemos parte de la gestión de nuestros datos a compañías ajenas, perdiendo el control directo sobre estos.

[68]Esta amenaza existe tanto en el modelo tradicional, como en el cloud computing, es importante revisar todos los puntos de un contrato, así como la correcta aplicabilidad de la normativa correspondiente, para que nuestros datos se encuentren seguros.

[69]Al compartir la infraestructura con otras organizaciones, puede conllevar que en el momento de sufrir una de ellas una amenaza, nuestros datos se vean atacados, y por ende, nuestra reputación.

[70]Aunque a mi entender, no se comprende como una amenaza directa para nuestra empresa; si que es cierto que debemos concretar el grado de control y transparencia que acontezca en las instalaciones de nuestro proveedor, pues la finalidad no es más, que salvaguardar la integridad de nuestros datos

[71]Debemos utilizar aquel proveedor que nos ofrezca unas garantías de continuidad y salvaguarda de nuestros datos. Igualmente, es importante para la continuidad de nuestro negocio que como empresa contemplemos la posibilidad como medida de recuperación de estos ante una incidencia el contratar el servicio de backup (copia de seguridad de nuestros datos, actualizada periódicamente), por si éste fallara o despareciera. Se recomienda disponer de esta copia de seguridad, en una instalación externa a la nuestra empresa.

[72]Puede ocurrir que debido a la intrusión de un elemento malicioso esta se vea alterada y con ello, nuestros servicios e información en “la nube”.

[73]Al compartir los recursos con otras organizaciones (multi-tenancy), puede conllevar que el proveedor se sobrecargue[73] y que en caso de caída, los servidores no puedan reiniciarse.

[74]El modelo del cloud computing incrementa este tipo de riesgos, debido a que existe más de un actor que pueden tener acceso al almacenamiento y control de los datos

[75]Se trata de un múltiple ataque dirigido a los Prestadores de Servicios. Su finalidad es saturar los recursos del dispositivo objetivo y producir la denegación de acceso al servido, mediante el colapso de este.

[76]Dicha amenaza se produce cuando un ente malicioso obtiene el acceso de nuestra credenciales y puede realizar cualquier gestión que podemos realizar nosotros.

[77]Al estar en una plataforma compartida estos servicios, si otra organización es atacada, nuestros datos podrían verse afectados pueden verse afectados

[78]Vienen dirimidas por usuarios maliciosos, tanto internos como externos de la organización, los cuales de manera dolosa utilizan “la nube” y sus vulnerabilidades como medio para atacar dichos datos.

[79]Al permitir acceso remoto del servicio contratado en la nube, debemos cerciorarnos de manera fehaciente de la autenticidad del usuario final. Un fallo puede conllevar acceder a una información de la cual no se tiene autorización previa.

[80]Al externalizar toda o parte de la gestión a un tercero, perdemos en control de los servicios y demás que este nos ofrece, es por ello que mediante la redacción de contrato se vele por un mejor cumplimiento en materia de seguridad y protección de datos

[81]Debido a la complejidad de la nube el proveedor deberá cerciorarse de que los datos que se establezcan en la nube no puedan ser vistos por un tercero ajeno a nuestra empresa.

[82]Véase BREWSTER, Tom “Carry on leaking: when corporate security goes really, really wrong; from viral mistakes to embarrassing data losses: companies can mess up in a variety of surprising ways” publicado en The Guardian, el 24 de abril de 2014

[83]Como medio de almacenamiento de datos y entendido como el concepto amplio que define el NIST (modelo de servicio así como modelo de despliegue).

[84]Mirar esquema a continuación. CSA. La problemática de las evidencias.

[85]La evidencia digital nos puede ayudar a establecer cómo, quién y cuándo se cometió el incidente, ante la interposición de demanda por responsabilidades.

[86]PDCA: Planificar- Hacer- Verificar y Actuar (Plan-Do-Check-Act) también denominado ciclo de Deming es una estrategia de mejora continua de la calidad.

[87]Este articulo deviene de la elaboración del proyecto final de Máster #MDDSI de la Universidad de Barcelona. Quiero dedicar este articulo a: Andreu Van den Eynde Adroer, abogado experto en derecho penal- IT, Socio Fundador -Van den Eynde, Derecho Penal, Rafael Arenas García, catedrático en Derecho Internacional Privado de la UAB, Lidia Santos i Arnau, catedrática en Derecho Internacional Privado de la UAB, Abraham Pasamar, CEO – INCIDE – Investigación Digital, S.L. Senior IT Security Consultant. Digital Investigator, Enric Llaudet, Secuirty Service Manager. CISA course coordinator at ISACA Barcelona and Barcelona Official Chamber of Commerce, y muy especialmente, a mi tutor en el proyecto y en presente artículo, Josep Cañabate Profesor de Derecho en la UAB, CISA y miembro de ISACA Barcelona, por su apoyo, dedicación y enseñanza.

[88]Definición elaboración propia.

1 comment